Le tunneling TCP vous permet d’accéder aux services d’un périphérique distant comme s’ils s’exécutaient localement. Ceci est utile pour accéder aux applications Web internes, aux contrôles industriels ou aux systèmes de stockage de fichiers à partir de l’extérieur du réseau distant.

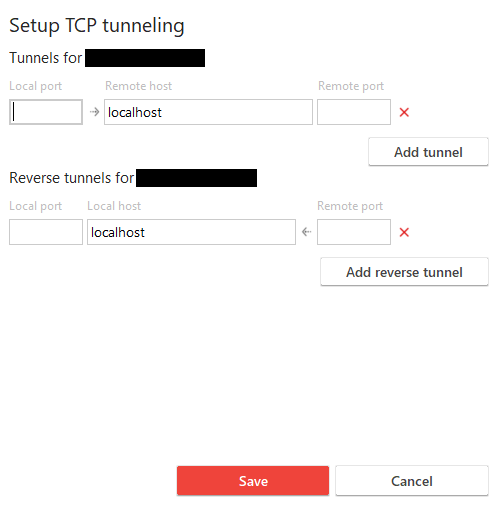

Configuration du tunneling TCP

Vous pouvez configurer le tunneling de deux manières :

À partir du menu contextuel des listes Découverte, Favoris, Sessions récentes ou Carnet d’adresses.

Au cours d’une session active, via le menu Actions de l' session toolbar.

🚨 IMPORTANTLe tunneling TCP s’appuie sur le protocole d’authentification SMB. Si la connexion nécessite une validation SSL, HTTPS ou du nom d’hôte, le tunnel peut ne pas fonctionner correctement.

Directions du tunnel

AnyDesk prend en charge deux types de tunnels :

Tunneling de transfert : transfère une demande d’un port local vers une

<hostname>:<port>destination sur le périphérique distant .Tunneling inverse : transfère une demande d’un port distant vers une

<hostname>:<port>destination sur l’appareil local .

Les ports locaux sont ceux utilisés sur votre appareil local pour accéder aux services exécutés sur l’appareil distant.

Les hôtes et les ports distants sont généralement définis par l’application Web ou le service exécuté sur le réseau distant.

💡 NOTE

Vous pouvez créer plusieurs tunnels tant que les ports d’écoute ne sont pas en conflit.

Exemple de cas d’utilisation

Votre serveur d’applications Web n’est accessible que sur le réseau du bureau distant à l’adresse suivante :

arduinoCopyEdithttp://internal.specialized_software.com:8080Vous avez deux options pour accéder à ce serveur à distance :

Connectez-vous à l’appareil distant et utilisez son navigateur ou son terminal pour accéder directement à l’application.

Utilisez le tunneling TCP pour accéder à l’application à partir de votre navigateur ou terminal local.

Utilisation d’un port local

Si le port 1234 est disponible sur votre réseau local, configurez le tunnel pour qu’il redirige :

Port local :

1234Destination éloignée :

internal.specialized_software.com:8080

Une fois la session active, ouvrez votre navigateur local et allez dans :

arduinoCopyEdithttp://internal.specialized_software.com:1234Cela vous donne accès au contenu du serveur distant comme s’il s’exécutait localement.

Applications courantes de tunneling

Vous pouvez utiliser le tunneling TCP avec :

Accès VPN

Connexions SSH

Services web internes

Stockage en réseau (NAS)

Webcams

Commandes d’appareils industriels