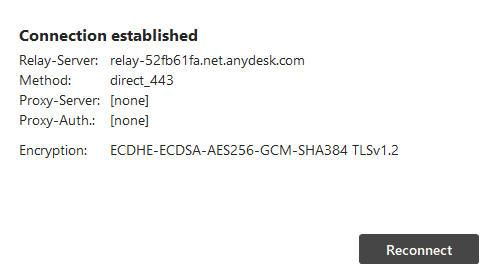

Alle AnyDesk-Sitzungen sind mit TLS 1.2 mit AEAD-Verschlüsselung gesichert.

Sie können den Verbindungstyp, den erzwungenen Verschlüsselungsmodus, den Client-Verifizierungsstatus und den Fingerabdruck anzeigen, indem Sie in der Symbolleiste auf  klicken.

klicken.

Sicherheitsfunktionen im AnyDesk-Client

AnyDesk bietet mehrere Sicherheitsfunktionen, die Ihnen helfen, Ihre Umgebung zu schützen:

Benutzerdefinierte Clienteinstellungen : Konfigurieren Sie Sicherheitsrichtlinien in Ihrem benutzerdefinierten Client. Weitere Informationen finden Sie unter Custom AnyDesk client.

Exklusiver unbeaufsichtigter Zugriff : Greifen Sie nur mit dem unbeaufsichtigten Kennwort auf das Remote-Gerät zu.

Salted Password Hashing – Passwörter werden mithilfe von Salted Hash-Token sicher gespeichert.

Zwei-Faktor-Authentifizierung - Schützen Sie den unbeaufsichtigten Zugriff, indem Sie two-factor authenticationaktivieren.

Zugriffskontrollliste (ACL)

Sie können eingehende Sitzungen mit der Access Control List einschränken, um nur autorisierte IDs oder Aliase zuzulassen.

On-Premises-Lösung

Für Hochsicherheitsumgebungen bietet AnyDesk eine On-Premises Bereitstellungsoption. Diese Version arbeitet unabhängig vom Internet und gibt Ihnen die volle Kontrolle über Ihre Daten.

Offboarding ehemaliger Mitarbeiter

Wenn ein Mitarbeiter, der AnyDesk verwendet, Ihr Unternehmen verlässt, führen Sie die folgenden Schritte aus, um Ihre Umgebung zu schützen:

Entfernen des Clients

Wenn Sie die AnyDesk-ID oder den Alias des Mitarbeiters kennen, gehen Sie in my.anydesk IIzur Registerkarte Clients und entfernen Sie seinen Client. Dadurch wird der Zugriff auf Ihr Adressbuch widerrufen.Zurücksetzen Ihres Lizenzschlüssels

Wenn sie Zugriff auf den aktuellen Lizenzschlüssel haben, können Sie ihn in my.anydesk II > Lizenz > Über > Zurücksetzen zurücksetzen. Wenn Sie den Lizenzschlüssel von ihrem Client entfernen, wird er auf eine kostenlose Lizenz herabgestuft.Einschränken des Zugriffs auf öffentliche benutzerdefinierte Clients

Wenn Ihre öffentlichen benutzerdefinierten Client-URLs kompromittiert sind, machen Sie sie entweder privat oder erstellen Sie sie neu, um neue Links zu generieren. Bereits installierte Kopien sind davon nicht betroffen, Sie müssen sie auch manuell aus Ihrer Lizenz entfernen.Ändern von Kennwörtern für den unbeaufsichtigten Zugriff

Aktualisieren Sie alle unattended access Kennwörter, die möglicherweise freigegeben oder gespeichert wurden.Verwenden der Zugriffssteuerungsliste (Access Control List, ACL)

Die effektivste Möglichkeit, den Zugriff zu verhindern, besteht darin, die ACL auf jedem Client so zu konfigurieren, dass die ID oder der Alias des ehemaligen Mitarbeiters blockiert wird. Selbst wenn sie Ihre Passwörter kennen, können sie keine Verbindung herstellen, wenn sie nicht auf der Whitelist stehen.Nutzen Sie benutzerdefinierte Namespaces

Um die Verwaltung zu vereinfachen, sollten Sie den Kauf eines custom namespacein Betracht ziehen. ACLs unterstützen Platzhalterwerte, sodass Sie den Zugriff auf Sitzungen einschränken können, die mit*@yourcompanyname. Wenn Sie den Lizenzschlüssel vom Client eines ehemaligen Mitarbeiters entfernen, wird der Alias mit Ihrem Namensraum automatisch entfernt, sodass er keine Verbindung herstellen kann.