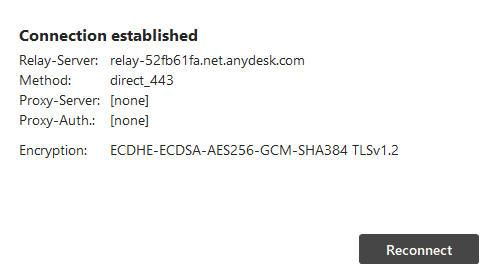

Tutte le sessioni di AnyDesk sono protette utilizzando TLS 1.2 con crittografia AEAD.

È possibile visualizzare il tipo di connessione, la modalità di crittografia applicata, lo stato di verifica del client e l'impronta digitale facendo clic  su nella barra degli strumenti.

su nella barra degli strumenti.

Funzionalità di sicurezza nel client AnyDesk

AnyDesk offre diverse funzionalità di sicurezza per aiutarti a proteggere il tuo ambiente:

Impostazioni client personalizzate : configura i criteri di sicurezza nel client personalizzato. Per ulteriori informazioni, vedere Custom AnyDesk client.

Accesso esclusivo non presidiato : accedi al dispositivo remoto solo utilizzando solo la password automatica.

Hashing delle password salato : le password vengono archiviate in modo sicuro utilizzando token hash salati.

Autenticazione a due fattori : proteggi l'accesso non presidiato abilitando two-factor authentication.

Elenco di controllo di accesso (ACL)

È possibile limitare le sessioni in arrivo utilizzando l' Access Control List per consentire solo gli ID o gli alias autorizzati.

Soluzione locale

Per gli ambienti ad alta sicurezza, AnyDesk offre un'opzione di implementazione On-Premises . Questa versione funziona indipendentemente da Internet, offrendoti il pieno controllo sui tuoi dati.

Esternalizzazione degli ex dipendenti

Se un dipendente che utilizza AnyDesk lascia la tua organizzazione, adotta le seguenti misure per proteggere il tuo ambiente:

Rimuovere il client

Se conosci l'ID AnyDesk o l'alias del dipendente, in my.anydesk II, vai alla scheda Clienti e rimuovi il suo cliente. In questo modo viene revocato l'accesso alla rubrica.Reimposta la chiave di licenza

Se hanno accesso alla chiave di licenza corrente, è possibile reimpostarla nel > di licenza my.anydesk II > Informazioni > ripristino. La rimozione della chiave di licenza dal client comporta il downgrade a una licenza gratuita.Limitare l'accesso ai client personalizzati pubblici

Se gli URL dei client personalizzati pubblici sono compromessi, rendili privati o ricreali per generare nuovi link. Le copie già installate non saranno interessate, è inoltre necessario rimuoverle manualmente dalla licenza.Modifica delle password di accesso non presidiato

Aggiorna tutte le unattended access password che potrebbero essere state condivise o salvate.Utilizzare l'elenco di controllo di accesso (ACL)

Il modo più efficace per impedire l'accesso consiste nel configurare l'ACL su ciascun client in modo da bloccare l'ID o l'alias dell'ex dipendente. Anche se conoscono le tue password, non saranno in grado di connettersi se non sono nella whitelist.Sfrutta gli spazi dei nomi personalizzati

Per una gestione più semplice, prendi in considerazione l'acquisto di un custom namespace. Gli ACL supportano i valori dei caratteri jolly, pertanto è possibile limitare l'accesso alle sessioni che corrispondono*@yourcompanynamea . Se si rimuove la chiave di licenza dal client di un ex dipendente, l'alias con lo spazio dei nomi viene rimosso automaticamente, impedendo la connessione.