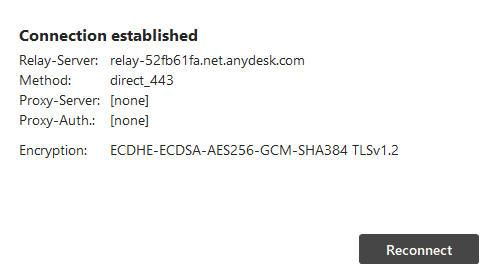

Todas as sessões do AnyDesk são protegidas usando TLS 1.2 com criptografia AEAD.

Você pode visualizar o tipo de conexão, o modo de criptografia imposta, o status de verificação do cliente e a impressão digital clicando na  barra de ferramentas.

barra de ferramentas.

Recursos de segurança no cliente AnyDesk

AnyDesk fornece vários recursos de segurança para ajudá-lo a proteger seu ambiente:

Configurações personalizadas do cliente – configure políticas de segurança em seu cliente personalizado. Para obter detalhes, consulte Custom AnyDesk client.

Acesso autônomo exclusivo - acesse o dispositivo remoto somente usando apenas a senha autônoma.

Hash de senha salgada - as senhas são armazenadas com segurança usando tokens de hash salgados.

Autenticação de dois fatores - proteja o acesso autônomo ativando two-factor authentication.

Lista de controle de acesso (ACL)

Você pode restringir as sessões recebidas usando o Access Control List para permitir apenas IDs ou aliases autorizados.

Solução local

Para ambientes de alta segurança, o AnyDesk oferece uma opção de implantação On-Premises . Esta versão opera independentemente da internet, dando a você controle total sobre seus dados.

Desligamento de ex-funcionários

Se um funcionário que usa o AnyDesk deixar sua organização, siga as seguintes etapas para proteger seu ambiente:

Remover o cliente

Se você souber o ID ou alias do AnyDesk do funcionário, em my.anydesk II, vá para a guia Clientes e remova o cliente. Isso revoga o acesso deles ao seu catálogo de endereços.Redefinir sua chave de licença

Se eles tiverem acesso à chave de licença atual, você poderá redefini-la em my.anydesk II > Licença > Sobre > redefinição. A remoção da chave de licença do cliente fará o downgrade para uma licença gratuita.Restringir o acesso a clientes personalizados públicos

Se as URLs de cliente personalizadas públicas estiverem comprometidas, torne-as privadas ou recrie-as para gerar novos links. As cópias já instaladas não serão afetadas, você também deve removê-las manualmente de sua licença.Alterar senhas de acesso autônomo

Atualize todas as senhas unattended access que possam ter sido compartilhadas ou salvas.Usar a lista de controle de acesso (ACL)

A maneira mais eficaz de impedir o acesso é configurando a ACL em cada cliente para bloquear a ID ou o alias do ex-funcionário. Mesmo que eles saibam suas senhas, eles não poderão se conectar se não estiverem na lista de permissões.Aproveite os namespaces personalizados

Para facilitar o gerenciamento, considere comprar um custom namespace. As ACLs oferecem suporte a valores curinga, para que você possa restringir o acesso às sessões que correspondem*@yourcompanynameao . Se você remover a chave de licença do cliente de um ex-funcionário, o alias com seu namespace será removido automaticamente, impedindo-o de se conectar.