Diese Funktion ist nur für Kunden mit einer Enterprise-Cloud / Ultimate-Cloud Lizenz verfügbar.

In diesem Kapitel erfahren Sie, welche Voraussetzungen für die IDP-Einrichtung erforderlich sind, wie Sie IDP über die my.anydesk Managementkonsole konfigurieren und einen IDP-Mapper einrichten.

Weitere Informationen zu den verschiedenen User Provider Typen finden Sie unter User Provider.

Voraussetzungen

Bevor Sie IDP in my.anydesk II konfigurieren, müssen Sie erst Ihren Identitätsanbieter einrichten. Sie können jeden Identitätsanbieter verwenden, der OpenID Connect unterstützt, wie z. B. Microsoft Azure Active Directory.

Für die IDP-Konfiguration in my.anydesk II benötigen Sie folgende Daten:

- Client Secret - Wenn Sie das IDP Setup konfigurieren, kopieren Sie die URL und fügen Sie diese in das Feld Client Secret ein.

- Application (Client-ID) - Kopieren Sie die URL und fügen Sie diese in das Feld Client-ID ein.

- Authorization endpoint. Kopieren Sie die URL und fügen Sie sie in das Feld Authentication URL ein.

- Token endpoint. Kopieren Sie die URL und fügen Sie sie in das Feld Token URL ein.

IDP Setup konfigurieren

Sie müssen IDP konfigurieren, um eine Verbindung zwischen my.anydesk II und Ihrem Identitätsanbieter herzustellen.

❗ Nutzer, die über einen IDP erstellt wurden, können nicht in my.anydesk II bearbeitet werden, da sie mit dem Identitätsanbieter synchronisiert sind.

So konfigurieren Sie IDP in my.anydesk II:

- Öffnen Sie my.anydesk II und navigieren Sie zu Organization.

- Im Abschnitt General klicken Sie auf Edit. Im Feld User Provider wählen Sie dann IDP aus.

- Im Fenster Switch active provider wählen Sie die Option Proceed.

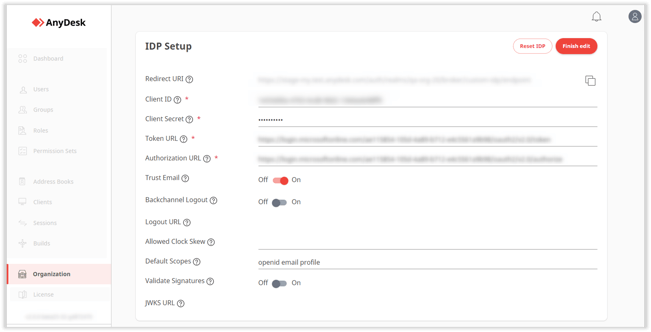

- Scrollen Sie nach unten zum IDP-Setup und klicken Sie auf Edit. Geben Sie anschließend folgende Informationen an:

- Redirect URI - Wird automatisch generiert, wenn die IDP-Einrichtung abgeschlossen ist. Kopieren Sie den Wert der Redirect URI und fügen Sie ihn in zu Ihrem Identitätsanbieter hinzu.

- Client-ID - Kopieren Sie den Wert der Application (Client-ID) aus Ihren IDP und fügen Sie diesen hier ein. Der Wert wird verwendet, um my.anydesk als OIDC-Client bei Ihrem Provider zu registrieren.

- Client Secret - Kopieren Sie den Wert des Client Secrets von Ihrem IDP und fügen diesen hier ein. Der Wert wird verwendet, um my.anydesk als OIDC-Client bei Ihrem Provider zu registrieren.

- Token URL - Kopieren Sie den Wert des Token endpoints von Ihrem IDP und fügen Sie diesen hier ein. Der Wert greift auf Zugriffs- und ID-Tokens zu und aktualisiert Tokens mit dem Client (my.anydesk).

- Authorization URL - Kopieren Sie den Wert des Authorization endpoints von Ihrem IDP und füge Sie diesen hier ein. Der Wert wird zur Authentifizierung und Autorisierung des my.anydesk-Clients verwendet.

- Trust Email – Deaktivieren Sie den Regler, wenn Sie möchten, dass alle Nutzer ihre E-Mail-Adresse über my.anydesk II verifizieren. Wenn Sie den Regler aktivieren, wird die E-Mail-Verifizierung für my.anydesk II deaktiviert.

- Backchannel Logout - Aktivieren Sie den Regler, um einen Backchannel Logout via IDP zu ermöglichen. Wenn Sie dies aktivieren, müssen Sie einen Wert in das Feld Logout URL eintragen.

- Logout URL – Gibt den Endpunkt an, der benötigt wird, um Nutzer von externen IDPs abzumelden. Achtung: Backchannel Logout muss aktiviert sein.

- Allowed Clock Skew - Gibt binnen Sekunden einen Wert an (der Standardwert ist 0). Der Wert bestimmt den akzeptablen Skew bei der Validierung der IDP-Tokens.

- Default Scopes - Die Bereiche, die beim Anfordern der Autorisierung berücksichtigt werden. Der Standardwert ist openid. Geben Sie zusätzliche Bereiche, die Sie anfordern möchten, aufgelistet und mit einem Komma getrennt an.

- Validate Signatures - Schalten Sie diesen Regler ein, aktivieren Sie die Validierung der Signatur des konfigurierten IDP. Das Feld JWKS URL muss jedoch ausgefüllt werden.

- JWKS URL – URL, von der my.anydesk II die Schlüssel für den konfigurierten IDP abruft. Validate Signatures muss hierzu allerdings aktiviert sein.

- Klicken Sie auf Finish edit.

- Nachdem Sie den Identitätsanbieter gespeichert haben, kopieren Sie die Redirect URI, die Ihnen zugewiesen wurde.

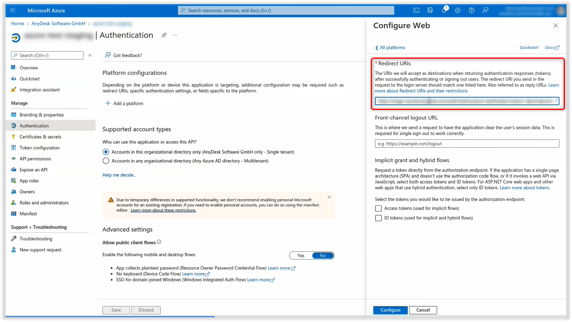

- Öffnen Sie Ihren Identitätsanbieter und gehen Sie zu Authentication.

❗ In diesem Beispiel verwenden wir den Identitätsanbieter Microsoft AzureAD. Sie können allerdings jeden beliebigen Identitätsanbieter verwenden.

- Klicken Sie auf Add a platform, wählen Sie Web aus und fügen Sie anschließend die Redirect URI aus my.anydesk II ein.

- Klicken Sie auf Configure.

Nachdem Sie diese Schritte durchgeführt haben, können sich alle Nutzer Ihres Identitätsanbieters mit SSO unter Verwendung der Organisations-ID bei my.anydesk II anmelden.

IDP-Mapper einrichten

Sie können Rollen Ihrer Organisation auf Nutzer in my.anydesk II mappen. Auf diese Weise müssen Sie Nutzern keine Rollen mehr manuell zuweisen.

Zuerst müssen Sie ein Gruppen-Token in Ihrem Identitätsanbieter konfigurieren. Es muss bereits mindestens eine Rolle angelegt sein, um den IDP-Mapper in der Managementkonsole my.anydesk II einrichten zu können. Diese Rolle kann dann einer Rolle innerhalb des Identitätsanbieters zugeordnet werden.

Nach dem Zuordnen der Rolle(n) ändert sich der Status auf mapped. Das bedeutet, dass Nutzer nicht mehr manuell mit dieser Rolle verknüpft werden können. Durch das Löschen des IDP-Mappers wird auch der Status mapped gelöscht und Sie können Nutzer wieder manuell mit dieser Rolle verknüpfen.

So richten Sie den IDP-Mapper ein:

- Öffnen Sie my.anydesk II und navigieren Sie zu Organzsation.

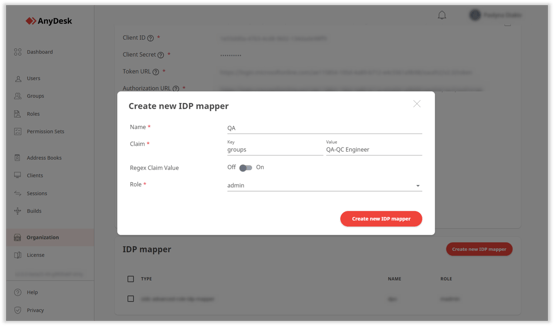

- Scrollen Sie zum Bereich IDP-Mapper und klicken Sie auf Create new IDP mapper. Geben Sie anschließend folgende Informationen an:

- Name - Geben Sie dem IDP-Mapper einen Namen.

- Claim - Geben Sie die folgenden Informationen an:

- Key - Geben Sie den Schlüssel des IDP-Attributs ein, das Sie zuordnen möchten.

- Value - Geben Sie den Wert des IDP-Attributs ein, das Sie zuordnen möchten.

- Role – Wählen Sie eine Rolle aus dem Dropdown-Menü aus, die Sie einem IDP-Nutzer in der Managementkonsole my.anydesk.com zuweisen möchten.

-

- Klicken Sie auf Create new IDP mapper.

Wenn sich nun ein Nutzer, der dieselben Key und Value Werte erfüllt, auf my.anydesk II anmeldet, werden ihm automatisch alle Berechtigungen der Rolle zugewiesen, die ihm mittels IDP Mapper zugeordnet wurde.

Beispiel

Sie möchten, dass jeder Nutzer Ihres Identitätsanbieters mit dem Vornamen John die Rolle Administrator erhält. Geben Sie hierzu bitte in das Feld Key den Wert FirstName ein (je nach Schlüssel in Ihrem IDP). Im Feld Value geben Sie nun John ein. Im Feld Role wählen Sie nun admin aus.